Раскрытые пароли в google что это

Chrome 79: предупреждения об утечки паролей и защита от фишинга в режиме реального времени

10 декабря компания Google выпустила новую версию браузера Chrome 79 для платформ Windows, Mac, Linux, Android и iOS. Релиз примечателен повышением уровня безопасности и созданием основы для распространения технологий виртуальной реальности в сети. Перейти на новую версию Chrome можно с помощью встроенного средства обновления или загрузив установочный файл на нашем сайте.

Аудитория Google Chrome насчитывает более 1 миллиарда пользователей по всему миру, поэтому это основная платформа для веб-разработчиков. Разработчикам нужно постоянно отслеживать новые функции и изменения, а также неподдерживаемые и удаленные функции. Например, в Chrome 79 убрана поддержка свойства -webkit-appearance для произвольных элементов.

Password Checkup

В феврале компания Google выпустила расширение под названием Password Checkup. Оно уведомляет пользователей о том, что их учетные данные от какого-либо сайта фигурировали в инцидентах со взломом или утечкой данных. Логины и пароли проверяются в базе данных из 4 миллионов известных взломанных учетных данных. В октябре Google представила инструмент Проверка паролей для аккаунтов Google. Теперь данный функционал встроен непосредственно в Chrome, что делает расширение неактуальным.

Теперь, при входе в свою учетную запись на сайте, Chrome будет отправлять хешированную по SHA256 копию учетных данных в Google. Данные будут зашифрованы с использованием секретного ключа (даже Google не сможет просматривать ваши логины и пароли). Google будет использовать несколько уровней шифрования с помощью техники Private Set Intersection (PSI) для сравнения вашего логина и пароля со взломанными учетными данными, которые в свою очередь хранятся в зашифрованном виде. Если пароль или логин были украдены, то Chrome предложит изменить пароль.

Включить или отключить данную функцию можно в настройках Chrome в разделе Синхронизация сервисов Google > Другие сервисы Google ( chrome://settings/syncSetup ) с помощью переключателя Сообщать, если пароли были раскрыты в результате утечки данных. Системные администраторы могут управлять данной функцией с помощью отдельной политики PasswordLeakDetectionEnabled.

Защита от фишинга в режиме реального времени

Сервис Google Safe Browsing поставляет списки URL-адресов с вредоносным контентом и фишингом для браузеров Chrome. Firefox и Safari, а также для Интернет-провайдеров. Служба показывает предупреждение, если пользователь собирается посетить опасный сайт или загрузить вредоносный файл. По состоянию на май 2019 года, технология Safe Browsing обеспечивала защиту более 4 миллиардов устройств. По аналогии с защитой паролей, Google не работает с URL-адресами напрямую. Технологический гигант проверяет цифровой отпечаток URL (первые 32 бита хешированного по SHA-256 URL-адреса) на наличие в базе данных Safe Browsing.

Данная технология не лишена недостатков. Chrome проверяет URL каждого посещаемого сайта и все загружаемые сайты с помощью локального списка, который обновляется примерно каждые 30 минут. Google признает, что некоторые фишинговые сайты пользуются данным временным окном для обхода защиты путем быстрого переключения доменов и маскировки от сканеров компании. Теперь Google представляет технологию защиты от фишинга в режиме реального времени, которая мгновенно проверяет наличие адреса страницы в базе Safe Browsing.

Теперь при посещении веб-сайта Chrome будет сравнивать его со списком тысяч популярных безопасных веб-ресурсов. Если сайт отсутствует в базе, то Google проведет дополнительную анонимную проверку, представляет ли опасность целевой сайт. Компания заявляет, что такой подход позволяет повысить эффективность обнаружение совершенно новых вредоносных сайтов на 30%.

Управлять данной функцией можно с помощью переключателя Помогать улучшить просмотр страниц и поиск в настройках Chrome в разделе Синхронизация сервисов Google > Другие сервисы Google ( chrome://settings/syncSetup ). Функция Безопасный просмотр при этом должна быть включена. Системные администраторы могут управлять данной функцией с помощью отдельной политики UrlKeyedAnonymizedDataCollectionEnabled.

Chrome также предлагает интеллектуальную защиту от фишинга, которая предупреждает пользователей, когда они вводят пароль на подозрительных фишинговых сайтах. Google расширил данную защиту для всех авторизованных пользователей и для всех учетных данных в диспетчере паролей. Раньше защита была доступна только тем пользователям, которые включили синхронизацию. Если вы попытаетесь ввести пароль на подозрительном сайте, Google выполнил анонимную проверку аналогичную анти-фишингу в режиме реального времени. Если Safe Browsing признает сайт вредоносным, то Chrome выведет оповещение и попросит изменить скомпрометированный пароль.

Tab Freeze – новая функция оптимизации потребления памяти в Chrome

Установите для параметра Tab Freeze одно из следующих значений:

Чтобы включить функцию, выберите одну из опций с Enabled. В этом случае Chrome будет замораживать фоновые вкладки после 5 минут их бездействия. Вариант No Unfreeze позволяет сохранять выгруженное состояние вкладок постоянно, в то время как опция Unfreeze 10 seconds every 15 minutes предусматривает восстановление вкладок в течение 10 секунд каждые 15 минут.

Список приостановленных вкладок доступен на странице chrome://discards. Просто перейдите по этому адресу, чтобы посмотреть список вкладок, которые в данный момент находятся в выгруженном состоянии.

WebXR Device API

В новых версиях Chrome обычно добавляется поддержка новых API. Chrome 79 не стал исключением: представлен новый WebXR Device API, который позволяет использовать технологии виртуальной реальности в Интернете. В ближайшее время данный API будут поддерживать Firefox Reality, Oculus Browser, Edge и Helio от Magic Leap.

С помощью WebXR Device API разработчики получают новые расширенные возможности для работы со смартфонами и наголовными дисплеями в Chrome. В будущем Google планирует реализовать поддержку дополненной реальности и других инструментов с «эффектом присутствия». Компания даже обозначила несколько потенциальных вариантов использования: игры, просмотр недвижимости и просмотр товаров перед их покупкой.

Android и iOS

Chrome 79 для Android доступен в Google Play. Список изменений:

Chrome 79 для iOS доступен в App Store. В списке изменений всего два пункта:

Улучшения безопасности

Chrome 79 получил 51 исправление безопасности. Более четырех десятков уязвимостей были обнаружены независимыми исследователями. Пользователям рекомендуется обновиться как можно скорее, чтобы избежать потенциальных атак и эксплойтов.

Google выпускает новые версии Chrome примерно каждые 6 недель. Релиз Chrome 80 намечен на начало февраля.

Смените раскрытые пароли. Что это значит и как реагировать

Как вы обеспечиваете безопасность своих аккаунтов на разных сервисах? Логично, что паролями. А откуда вы их берёте, где храните и как часто меняете? Большинство из нас, как ни странно, просто лепят один и тот же пароль на все свои аккаунты, облегчая злоумышленникам задачу по взлому. Ведь им достаточно получить доступ к одному сочетанию логин-пароль, чтобы потом вводить их везде подряд и завладевать вашими данными, а, может быть, и деньгами. Хорошо, что Google почти всегда стоит на страже нашей с вами безопасности и время от времени подсказывает, что нужно сделать, чтобы не навлечь на себя беду.

Очень важно контролировать свои пароли и следить, чтобы они не утекли на сторону. А если это произойдёт, Google подскажет

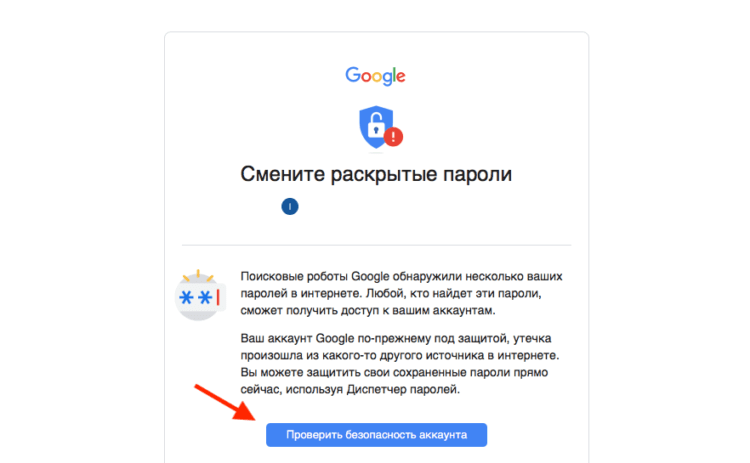

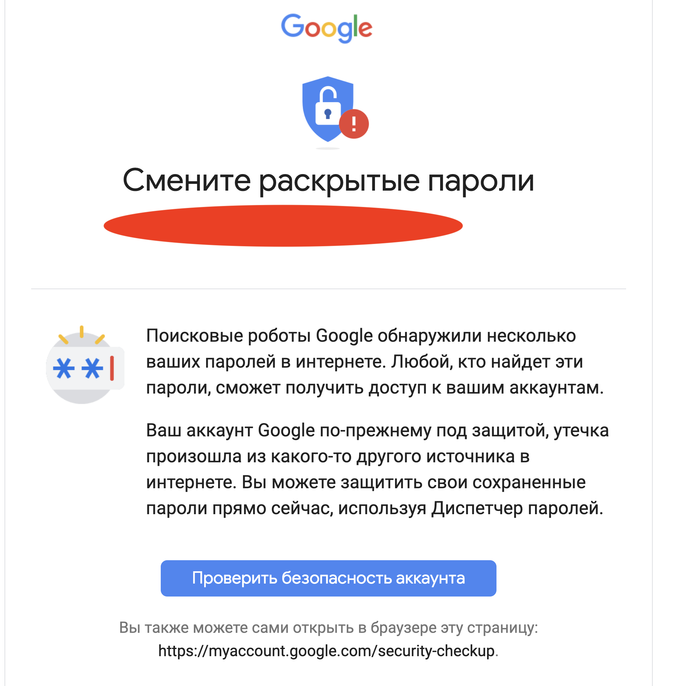

Недавно мне на почту пришло письмо от Google, где было крупным текстом написано: «Смените раскрытые пароли». Надпись сопровождал логотип поискового гиганта, значок открытого замка с красным восклицательным знаком и адрес моей электронной почты.

Google прислала письмо с рекомендацией сменить пароли? Это не шутки

Там говорилось следующее:

Поисковые роботы Google обнаружили несколько ваших паролей в интернете. Любой, кто найдёт эти пароли, сможет получить доступ к вашим аккаунтам. Ваш аккаунт Google по-прежнему под защитой, утечка произошла из какого-то другого источника в интернете. Вы можете защитить свои сохранённые пароли прямо сейчас, используя Диспетчер паролей.

Проигнорировать письмо было бы не совсем честно по отношению к самому себе, тем более что в обращении фигурировал мой адрес электронной почты. Поэтому, убедившись, что письмо действительно пришло от Google путём проверки отправителя, я кликнул по кнопке «Проверить безопасность аккаунта».

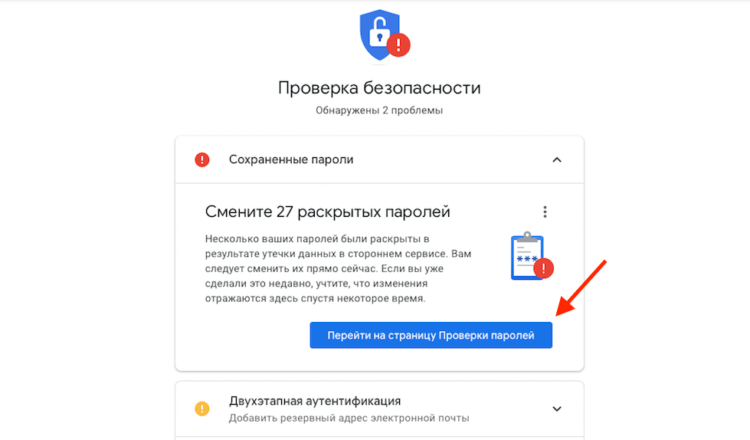

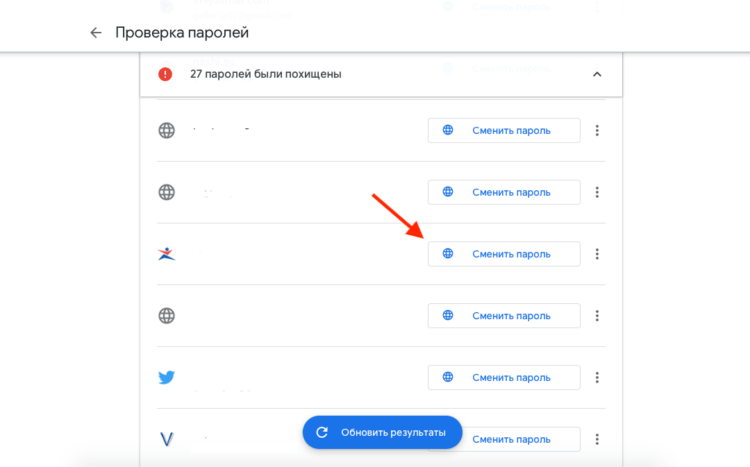

Как оказалось, Google насчитала целых 27 украденных паролей от моих аккаунтов. Это было сделано путём анализа открытых баз данных с утёкшими паролями. Благо, среди них не было ни одного из тех, которые были бы привязаны к моей текущей учётке. Все они относились к одному из старых почтовых ящиков, который я уже давно не использовал. Там были пароли, которые утекли в сеть по вине LiveJournal, ICQ и других сервисов. Возможно, и у вас произошло то же самое, поэтому проверьте.

Как проверить взломанные пароли

Google отслеживает все взломанные пароли

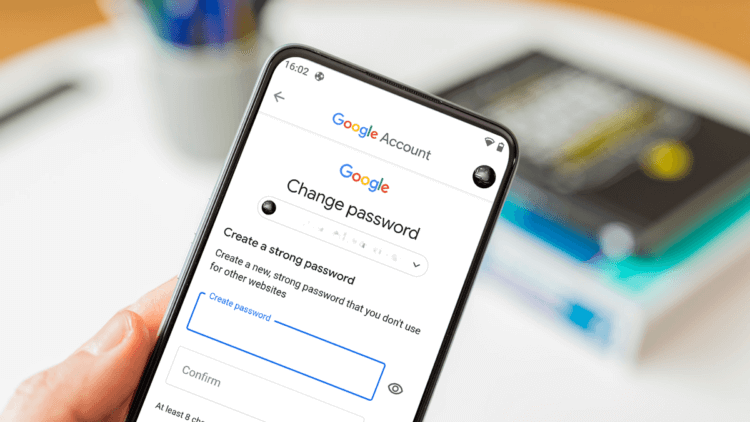

Сменить пароль в браузере будет мало — нужно изменить его на сайте

Последний пункт инструкции дан так скомкано по одной простой причине: на каждом сайте раздел с паролями находится в разных местах, а смена учётных данных устроена по-своему. Поэтому для сайтов Спортмастера и Яндекса должны быть написаны разные инструкции. При этом зайти в настройки браузера и просто изменить там пароль на новый не получится. Дело в том, что изменение должно произойти на сайте, а, если сделать это в браузере, то он будет просто пытаться входить под новыми логином и паролем, которые не знакомы самому сайту.

Безопаснее всего не использовать пароли, которые вы придумываете сами. Куда надёжнее воспользоваться комбинациями, которые генерирует менеджер паролей, который встроен в большинство современных браузеров, будь то Safari, Chrome, Яндекс.Браузер или Opera. В большинстве случаев для этого достаточно просто установить курсор на строке ввода нового пароля, как браузер сам предложит новую защитную комбинацию. Её преимущество заключается в том, что она, во-первых, не повторяется с другими, а, во-вторых, состоит из множества букв и символов.

Новости, статьи и анонсы публикаций

Свободное общение и обсуждение материалов

Google Chrome по праву может считаться главным браузером в интернете. Ежедневно его открывает огромное количество пользователей по всему миру. Совсем недавно состоялся релиз новой 94 версии популярного приложения от компании Google, и теперь обновления будут выходить немного иначе. Если раньше они выходили каждые шесть недель, то сейчас этот срок будет уменьшен до четырех. Таким образом пользователи смогут наслаждаться новыми фишками чаще, а серфинг в сети станет еще быстрее и безопаснее. Изменений вышло достаточно много, так что обещает быть интересно.

Amazon, как и все крупные технологичные компании, проводит свое традиционное ежегодное мероприятие. Было оно и в этом году. Приятно, что компания не разочаровала и выдала целую россыпь гаджетов, каждый из которых сам по себе вызывает интерес. Даже если они и будут продаваться не на всех рынках, они все равно привлекают много внимания своей инновационностью. Новые продукты в основном связаны с умным домом, включая амбициозного робота Astro на базе Alexa, а также пару умных дисплеев, которые помогают семьям оставаться на связи друг с другом. Давайте посмотрим на них, как на вестников технологий, способных скоро прийти в каждый дом.

Как проверить взломанные пароли

— Перейдите на страницу проверки паролей Google;

ОФИГЕННЫЙ СОВЕТ? А ССЫЛКУ ДАТЬ, РЕЛИГИЯ НЕ ПОЗВОЛИЛА? Мне такие «письма счастья не приходили»

Вот нафига это всё…… У меня около 100 одинаковых паролей на сайтах типа этого… Каму нужно его взламывать? Я на этом сайте зарегился что бы просто отправить комментарий… Достала их уже предупреждение что у меня пароли раскрыты. Думал предупредят раз и всё, так нет каждый день письма шлют и просят чтоб я пароли поменял….. И что мне теперь все пароли менять… Я понимаю пароль от сбербанка ну или от почты но это 4 пароля которые у меня большие и с выкрунтасами и фиг их взломают, да и смысл их взламывать? Денег на счету нет, почту могу хоть сейчас вообще открыть каму надо, я не шпион и не бизнесмен и мне бояться не за что…. Гугл фигню какую то мутит…

Не все так подходят, к этому. Многие и на банки и на сайты ставят один пароль.

Кто-нибудь сталкивался с таким письмом от гугла — «Смените раскрытые пароли»?

Если ваши пароли простые, то они не ваши, а значит утекли в сеть задолго до того, как вы начали их использовать.

Если ваши пароли сложные и уникальные, то возможен вариант, когда ваши пароли утекли именно от вас. Например, троян попал на ваш комп и украл пароли. Либо сайт, которым вы пользовались, взломали и украли ваш пароль.

Когда пароли попали в сеть, их могут продать в даркнете. Естественно, не конкретно ваш личный пароль, а большую базу паролей, в которую попал и ваш пароль каким-то образом.

Гугл эту базу паролей тоже может купить. Далее Гугл сравнивает базу паролей со вашими паролями, которые условно хранятся на сервере гугла (если вы пользуетесь возможностью сохранять пароли в хроме).

Ну и при наличии совпадений вам приходит письмо (и не только).

Дальше думайте сами, решайте сами, что с этим делать.

Лично мне такое письмо приходило, я его проигнорировал, ибо многие мои пароли простые, и они точно должны быть в базах, но связка логин-пароль вряд ли есть.

P.S. Папа ещё с детства всегда поправлял маму, указывая на то, что под незнакомой ссылкой имеется в виду незнакомый домен, а не вообще любая ссылка в письме/чате.

P.S. Папа ещё с детства всегда поправлял маму, указывая на то, что под незнакомой ссылкой имеется в виду незнакомый домен, а не вообще любая ссылка в письме/чате.

Просто наслышан, что адрес отправителя тоже как-то подделать можно, вот и перестраховываюсь.

Просто наслышан, что адрес отправителя тоже как-то подделать можно, вот и перестраховываюсь.

Но всё же мы в 2021 году и это гугл. Я очень сомневаюсь, что они на своих же серверах не блокируют возможность рассылать спам от их имени.

Гугля предупреждают. Или развод?

Сегодня на мой @Gmail пришло такое.

Я конечно ничего не нажимал, а просто отправил в корзину. Красным овалом я зарисовал свою почту.

Что скажет сила пикабу?

Информационная безопасность

1.2K постов 22.8K подписчиков

Правила сообщества

Обязательно к прочтению для авторов:

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.

Я конечно ничего не нажимал, а просто отправил в корзину. Красным овалом я зарисовал свою почту. Что скажет сила пикабу?

Менять пароли. Google стал работать с каким-то сервисом мониторинга утечек, типа, Have I been pwned, так что теперь такие письма счастья будут частым явлением.

Это пароли, которые ты сохранил в браузере. У меня на локальные проекты сохранены пароли вида 1..6/admin/etc он на них также ругается типа они утекли. На самом деле их просто юзают тыщи человеков

«В сети появилась информация о глобальной утечке, в результате которой злоумышленники опубликовали 3,2 млрд логинов и паролей с Gmail и прочих почтовых сервисов. «

было около двух недель назад

Мне тоже пришло, я похерил письмо и поменял пароль непосредственно из аккаунта, а не по предложенной ссылке.

Срочно пришли мне свои пароли, номер банковской карты, срок её действия, cvv код, я их проверю и скажу скомпрометированы они или нет.

Гугл. Предупреждают, что твои сохраненные пароли встречаются в сети в открытом виде.

Хром на лету предупреждает сообщениями

Сменил пароль. Хром его не хочет запоминать да и не предлагает. По настройкам всё ОК. Сафари запомнила без проблем.

посмотрел что там за пароли «утекли». 99% от всяких штук в локальной сети.

Пздц ты параноик. Но да, это гугл и лучше бы тебе узнать какие аккаунты он считает скомпрометироваными

Все норм. Гугл следит не скомпроментированы ли сохраненные пароли. Зайди в аккаунт гугла в сохраненные пароли. Будет такое же сообщение. Поменяй скомпроментированные пароли.

А каким образом боты нашли мои пароли?

Перестань пользоваться Хромом))) Это его фишка.

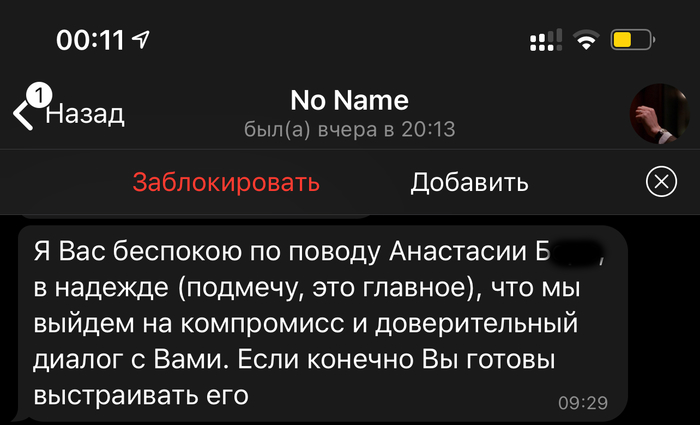

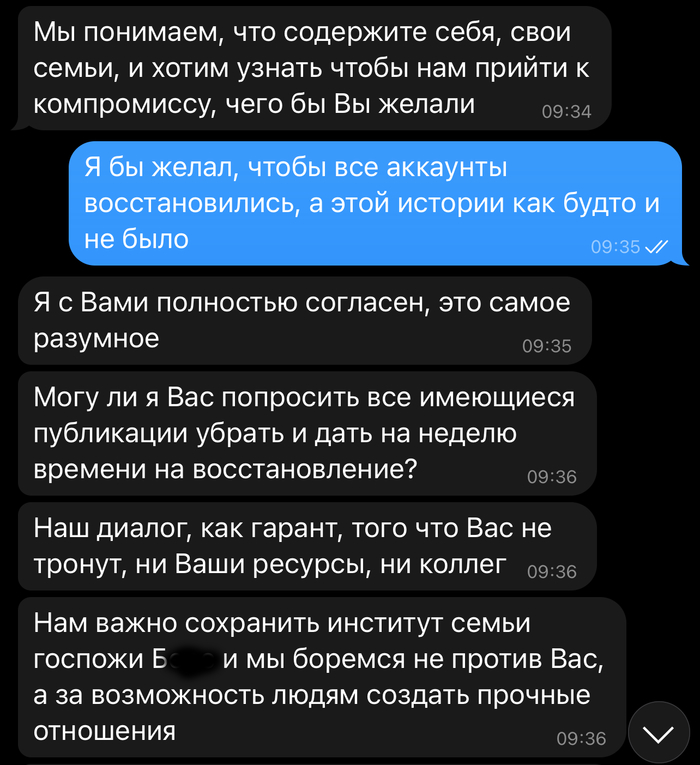

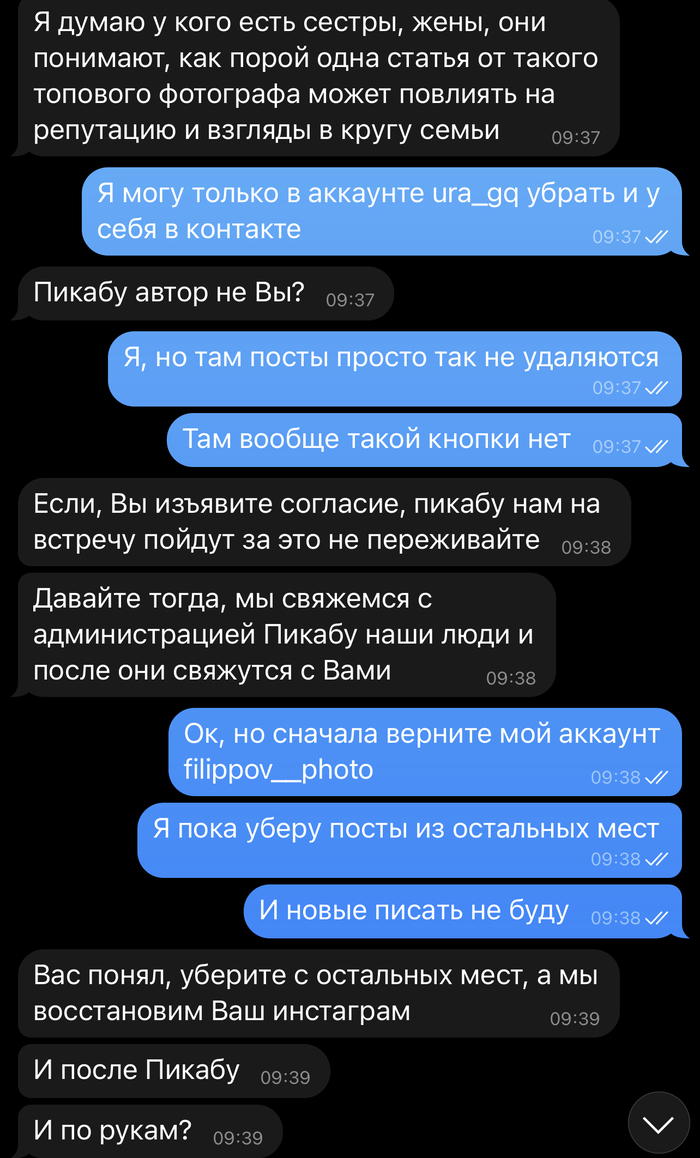

Про безопасность в Инстаграм

Это не ответ на предыдущие посты, потому что их скоро удалят. Но этот пост не только для тех, кто следил за постами «История о том, как из-за одной модели пострадали 10 фотографов, агенство и журнал», но и просто для тех, кто хочет обезопасить свой аккаунт в Инстаграм. Тут будет парочка полезных советов в конце.

Для начала, что было дальше в той истории. После моих постов на Пикабу и огласки в СМИ, мне написал неизвестный:

Но как видите, сила Пикабу здесь оказала свое влияние, так что, все было не зря, спасибо, пикабушники 💖

Теперь пара полезных советов по поводу безопасности аккаунтов, которые я могу дать после всей этой истории.

1. Самое простое: не открывайте подозрительных ссылок нигде. А если перешли, не вводите там никаких своих данных. Официально Инстаграм пишет только на почту.

2. Привяжите свой профиль и к телефону, и к почте, а не только к чему-то одному.

3. Пожалуй, самое важное: включите двухфакторную аутентификацию и в интсаграме, и на почте, и на резервной почте (через которую можно получить доступ к основной).

4. Создайте рандомный сложный пароль из 16-20 символов, состоящий из маленьких и заглавных букв, цифр и специальных символов, типа @#!$% и тд. Для создания и хранения таких паролей есть специальные приложения.

5. Не пересылайте свои пароли никому в текстовом формате ни в каких мессенджерах и соцсетях. Коды авторизации тоже, само собой.

Восстановить аккаунт намного сложнее, чем заранее позаботиться о безопасности.

Можно ли доверять свои пароли синхронизации Chrome и Firefox?

Недавно я писал о недостаточной защите локально сохранённых паролей в Firefox. Как правильно отметили некоторые читатели, злоумышленник с физическим доступом к вашему устройству — не главная угроза. Поэтому взглянем, как разработчики браузеров защищают ваши пароли при их передаче в облако. И Chrome, и Firefox предоставляют сервис синхронизации, который может загружать не только сохранённые пароли, но и куки, и историю просмотров страниц. Насколько безопасен этот сервис?

TL;DR: в настоящее время ответ «нет». У обеих служб есть слабые места в защите. Впрочем, некоторые из этих недостатков хуже других.

Синхронизация Chrome

Начну с синхронизации Chrome, где ответ более предсказуем. В конце концов, несколько вещей указывают на то, что данная услуга создана скорее для удобства, чем для приватности. Например, пароль для защиты ваших данных от Google необязателен. В настройках нет предупреждения типа «Эй, вас не волнует, что мы можем заглянуть в ваши данные? Лучше установите пароль». Вместо этого пользователь должен сам проявить инициативу. Другой признак — то, что Google открывает доступ к паролям через веб-страницу. Вероятно, идея в том, чтобы вы могли открыть эту веб-страницу с чужого компьютера, например, из интернет-кафе. Хорошая идея? Вряд ли.

В любом случае, что произойдет после установки пароля? Он будет использоваться для получения (среди прочего) ключа шифрования — и ваши данные зашифруются этим ключом. Конечно, здесь возникает большой вопрос: если кто-то получит ваши зашифрованные данные с сервера, насколько пароль защищён от брутфорса? Оказывается, Chrome использует PBKDF2-HMAC-SHA1 с 1003 итерациями.

Чтобы это значит? Тут я опять для справки приведу цифры из этой статьи: с учётом этих итераций одна графическая карта Nvidia GTX 1080 может обсчитать 3,2 миллиона хэшей PBKDF2-HMAC-SHA1 в секунду. Это 3,2 миллиона угаданных паролей в секунду. То есть 1,5 миллиарда паролей, известных из различных утечек веб-сайтов, обсчитываются менее чем за 8 минут. Что насчёт надёжного пароля с энтропией 40 бит, который эти специалисты считают средним паролем у людей? Вероятно, специалисты переоценивает возможности людей по выбору хороших паролей, но примерно за два дня этот пароль будет подобран.

На самом деле ситуация ещё хуже. Соль, которую Chrome использует для получения ключа, представляет собой константу. Это означает, что один и тот же пароль у разных пользователей Chrome соответствует одинаковым ключам шифрования. В свою очередь, это значит, что при наличии большого объёма данных от разных пользователей можно проводить атаку сразу на всех. Таким образом, за четыре дня будет подобран пароль к любой учётной записи, где используется пароль с энтропией до 40 бит. Имейте в виду, что у самой Google достаточно оборудования, чтобы проделать эту работу за несколько минут, если не секунд. Я говорю о тех злоумышленниках, кто не хочет тратить на оборудование более 1000 долларов.

Я зарегистрировал этот баг в трекере с номером 820976, следите за обновлениями.

Примечание. Особая благодарность Chrome за креативность в бесполезной трате ресурсов CPU. Эта функция прогоняет PBKDF2 четыре раза, хотя одного прохода достаточно. Первый запуск получает соль от имени хоста и имени пользователя (в случае синхронизации Chrome это константы). Это довольно бессмысленно: соль не должна быть секретом, она просто должна быть уникальной. Так что объединение значений или прогон на них SHA-256 дают тот же эффект. Следующие три запуска генерируют три разных ключа из идентичных входных данных, используя разное число итераций. Один вызов PBKDF2 с генерацией данных для всех трёх ключей явно был бы эффективнее.

Синхронизация Firefox

Синхронизация Firefox использует хорошо документированный протокол Firefox Accounts для установки ключей шифрования. Хотя различные параметры и выполняемые там операции могут запутать, но похоже, что это хорошо продуманный подход. Если кто-то получит доступ к данным, хранящимся на сервере, то им придётся иметь дело с ключами на основе scrypt. Перебор scrypt на специализированном оборудовании гораздо сложнее, чем PBKDF2 хотя бы потому, что каждый вызов scrypt требует 64 МБ памяти — если учитывать параметры, которые использует Mozilla.

Тем не менее, есть существенный недостаток: scrypt работает на сервере Firefox Accounts, а не на стороне клиента. На стороне клиента этот протокол использует PBKDF2-HMAC-SHA256 только с 1000 итерациями. И хотя полученный парольный хэш не хранится на сервере, но если кто-то перехватит его во время передачи на сервер, то сможет относительно легко подобрать пароль. В данном случае одна видеокарта Nvidia GTX 1080 будет проверять 1,2 миллиона хэшей в секунду. Хотя для каждого аккаунта придётся начинать операцию заново, но проверка 1,5 миллиарда известных паролей займёт 20 минут. И пароль с 40-битной энтропией угадают в среднем за пять дней. В зависимости от содержимого учётной записи такая трата ресурсов может окупиться.

Самое интересное: Mozilla оплатила аудит безопасности Firefox Accounts, и этот аудит указал генерацию ключа на стороне клиента как ключевой недостаток. Таким образом, Mozilla знает о проблеме, как минимум, 18 месяцев, а 8 месяцев назад даже опубликовала эту информацию. В чём же дело? Судя по всему, проблему не посчитали слишком важной. Возможно, это отчасти связано с тем, что аудитор неправильно оценил риск:

Атака предполагает очень сильного злоумышленника, который способен обойти TLS.

Конечно, одним из возможных способов проведения атаки стало бы получение валидного сертификата для api.accounts.firefox.com и перенаправление трафика на собственный сервер. Но более вероятно, что будет скомпрометирована безопасность самого сервера api.accounts.firefox.com. Даже если сервер не взломан, всегда есть шанс, что сотрудник Mozilla или Amazon (сервер размещается на AWS) решит взглянуть на чьи-то данные. А что если американские власти постучатся к Mozilla?

Я изначально зарепортил этот баг как 1444866. Сейчас он помечен как дубликат бага 1320222 — я не смог его найти, потому что он был помечен как «важный в отношении безопасности» (security sensitive), хотя не содержит никакой новой информации.